- 作成日 : 2025年7月7日

ISMSのPDCAサイクルを回す方法は?メリットや注意点も分かりやすく解説

情報セキュリティ対策の重要性が叫ばれる昨今、「ISMS」や「ISO 27001」といった言葉を耳にする機会が増えました。これらは組織が情報資産を守り、継続的にセキュリティレベルを向上させるための仕組み(情報セキュリティマネジメントシステム)を指します。

ISMSを形骸化させず、実効性ある仕組みとして維持・運用するためには、PDCAサイクルの活用が不可欠です。

本記事では、ISMS運用の中核をなすPDCAサイクルについて、初心者の方にも分かりやすく解説します。

目次

そもそもISMSとは

ISMSとは、「Information Security Management System」の略称であり、日本語では「情報セキュリティマネジメントシステム」と訳されます。簡単に言えば、組織が持つ大切な情報を、さまざまな脅威から守るためのルールや仕組み全体のことです。

具体的には、組織が保有する情報資産(顧客情報、技術情報、個人情報など)のリスクを特定・評価し、適切な管理策を講じることで、情報の「機密性」「完全性」「可用性」という3つの要素をバランスよく維持・管理するための体系的なアプローチを指します。

国際規格である「ISO/IEC 27001」は、このISMSを構築・運用するための要求事項を定めたものです。多くの組織が、この規格に基づいてISMSを構築し、第三者機関による認証(ISMS認証)を取得しています。

PDCAサイクルとは

PDCAサイクルとは、Plan(計画)、Do(実行)、Check(評価)、Action(改善)という4つのステップの頭文字を取ったもので、業務改善のための基本的なフレームワークです。

もともとは製造業における生産管理や品質管理の手法として開発されましたが、現在では業種や職種を問わず、さまざまな管理業務やプロジェクト、個人の目標達成などに応用されています。この4つのステップを順番に、繰り返し循環させる(サイクルを回す)ことで、継続的な業務改善や品質向上を目指します。

- Plan(計画)

- 目標を設定し、それを達成するための具体的な計画を立てるフェーズです。

- 現状を分析し、課題やリスクを特定します。

- 誰が、何を、いつまでに、どのように行うかを明確にします。

- Do(実行)

- Planフェーズで立てた計画に基づいて、具体的な対策や施策を実行するフェーズです。

- 計画通りに進めることが重要ですが、状況に応じて柔軟な対応も求められます。

- 実施した内容や結果を記録しておくことが後のフェーズで役立ちます。

- Check(評価)

- Doフェーズで実行した結果が、Planフェーズで立てた目標や計画に対してどの程度達成されたかを評価・検証するフェーズです。

- データや記録に基づいて客観的に評価します。

- 成功した点、失敗した点、計画通りに進まなかった原因などを分析します。

- Act(改善)

- Checkフェーズでの評価結果に基づき、改善策を検討し、実行するフェーズです。

- 計画の修正、プロセスの見直し、新たな対策の導入などを行います。

- ここで得られた教訓や改善策を、次のPlanフェーズに反映させ、さらなる改善サイクルへとつなげます。

ISMSにおけるPDCAサイクルの実践 1.Plan(計画)

Planのフェーズでは、組織の情報セキュリティを確立・維持・改善するための計画を策定します。

現状分析とリスクアセスメント

まず、組織がどのような情報資産を持ち、それらにどのような脅威や脆弱性が存在し、どの程度のリスクがあるのかを評価します。

- 情報資産の洗い出し

どのような情報(顧客情報、技術情報、個人情報など)を、どこで(サーバー、PC、書類など)、どのように扱っているかを明確にします。 - 脅威の特定

情報資産に対する脅威(不正アクセス、マルウェア感染、内部不正、災害など)を洗い出します。 - 脆弱性の特定

システムの設定不備、従業員の知識不足、物理的なセキュリティの甘さなど、脅威につけ込まれる可能性のある弱点を特定します。 - リスク評価

特定された脅威と脆弱性が組み合わさった場合に、どの程度の損害が発生する可能性があるかを評価します(影響度×発生可能性)。 - リスク対応の決定

評価結果に基づき、リスクを低減する、回避する、移転する(保険加入など)、受容する(リスクを受け入れる)といった対応方針を決定します。

情報セキュリティ目標の設定

リスクアセスメントの結果や、組織の事業目標、法的要求などを踏まえ、達成すべき具体的な情報セキュリティ目標を設定します。目標は、SMARTの原則(Specific/具体的に、 Measurable/測定可能な、 Achievable/達成可能な、 Relevant/経営目標に関連した、 Time-bound/時間制約がある)に基づいて考えることが重要です。

例

- 「今後1年間で、標的型メール攻撃によるマルウェア感染インシデントを0件にする」

- 「半年以内に、全従業員対象の情報セキュリティ研修の受講率を100%にする」

- 「四半期ごとに実施する脆弱性診断で発見された『高』レベルの脆弱性を1か月以内に修正完了する」

管理策の選択と実施計画の策定

設定した目標を達成し、リスクアセスメントで特定されたリスクに対応するために、具体的な管理策(セキュリティ対策)を選択します。ISO/IEC 27001では、附属書Aに93の管理策のリストが例示されており、組織は自社の状況に合わせて必要なものを選択・適用します(※2025年6月時点)。

選択した管理策を「いつ」「誰が」「どのように」実施するのかを具体的に定めた実施計画(リスク対応計画など)を策定します。必要なリソース(人員、予算、時間)も考慮に入れる必要があります。

ISMSにおけるPDCAサイクルの実践 2.Do(実行)

Planフェーズで策定した計画に基づき、具体的なアクションを実行に移すのがDoフェーズです。

計画に基づいた管理策の導入・運用

策定した実施計画に従って、選択した管理策を導入し、日常業務の中で運用していきます。

例

- ファイアウォールや侵入検知システム(IDS)の導入・設定

- アクセス権限の見直しと適切な設定

- データのバックアップと復旧手順の確立

- ソフトウェアの脆弱性対策(パッチ適用)

- 入退室管理システムの導入や強化

- クリアデスク・クリアスクリーンポリシーの徹底

従業員への教育・訓練

ISMSを効果的に運用するためには、技術的な対策だけでなく、従業員一人ひとりの意識と知識が不可欠です。計画に基づいて、情報セキュリティに関する教育や訓練を定期的に実施します。

- 情報セキュリティポリシーや関連規程の説明

- パスワード管理の重要性

- 不審なメールへの対処法(標的型メール攻撃訓練など)

- 個人情報の適切な取り扱い

- インシデント発生時の報告手順

文書化・記録

ISMSの運用においては、さまざまな活動を文書化し、記録として維持することが求められます。これは、ISMSが適切に運用されている証拠となり、後のCheckフェーズでの評価や、監査(内部監査・外部審査)への対応に不可欠です。

- 情報セキュリティポリシー、各種規程、手順書

- リスクアセスメントの結果、リスク対応計画

- 管理策の適用宣言書

- 教育・訓練の実施記録

- 内部監査の計画・報告書

- マネジメントレビューの議事録

- インシデントの発生・対応記録

- アクセスログ、操作ログ

ISMSにおけるPDCAサイクルの実践 3.Check(評価)

Doフェーズで実行したことが、計画通りに進んでいるか、目標達成に貢献しているか、有効に機能しているかを客観的に評価・検証するのがCheckフェーズです。

監視、測定、分析、評価

ISMSのパフォーマンスや有効性を継続的に監視し、測定可能な指標を用いて評価します。

- 監視

セキュリティシステムのログ監視、ネットワークトラフィックの監視、アクセス状況の監視など。 - 測定

設定した情報セキュリティ目標の達成度、インシデント発生件数・影響度、脆弱性診断の結果、研修受講率などを測定します。 - 分析

収集したデータや測定結果を分析し、傾向や問題点を把握します。なぜ目標が達成できなかったのか、なぜインシデントが発生したのかなどを深掘りします。 - 評価

分析結果に基づき、ISMSの有効性、管理策の効果、リスクアセスメント結果の妥当性などを総合的に評価します。

内部監査の実施

ISMSが規格要求事項や組織が定めたルールに適合しているか、有効に実施され維持されているかを、組織内部の視点から客観的かつ体系的に評価する活動です。

- 事前に監査計画を立て、監査対象部門やプロセス、監査基準、監査員などを決定します。

- 監査員は、関連文書のレビュー、担当者へのヒアリング、現場の確認などを通じて、適合状況や有効性を検証します。

- 監査結果(適合、不適合、改善の機会など)をまとめ、報告書を作成します。不適合が発見された場合は、その是正を求めることになります。

- 内部監査は、ISMSの健全性を維持し、外部審査に備える上で非常に重要です。

マネジメントレビュー

経営層が主体となって、ISMSの運用状況全体をレビューし、その有効性や改善の必要性を評価するプロセスです。これは、経営層がISMSに対するコミットメントを示す重要な機会でもあります。

マネジメントレビューでは、以下のような情報がインプットとして用いられます。

- 前回までのマネジメントレビューの結果と処置状況

- 内部監査・外部審査の結果

- 情報セキュリティ目標の達成状況

- 監視・測定の結果(インシデント発生状況、脆弱性情報など)

- リスクアセスメントの結果

- 利害関係者(顧客、監督官庁など)からのフィードバック

- ISMSを取り巻く内部・外部の課題の変化

これらの情報に基づき、経営層はISMSの継続的な適合性、妥当性、有効性を評価し、改善の機会やISMSの変更の必要性(方針、目標、管理策、リソースなど)について決定を下します。レビューの結果は文書化され、記録として維持されます。

ISMSにおけるPDCAサイクルの実践 4.Act(改善)

Checkフェーズでの評価結果(監視・測定、内部監査、マネジメントレビュー)に基づき、ISMSを継続的に改善していくのがActフェーズです。

評価結果に基づく是正処置

内部監査やインシデント発生、目標未達などによって特定された問題点(不適合)に対し、その原因を特定し、再発防止策を含む是正処置を実施します。

- 問題の特定:何が問題なのかを明確にする。

- 原因分析:なぜその問題が発生したのか、根本的な原因を突き止める。

- 是正処置の計画:原因を取り除くための具体的な対策を計画する。

- 是正処置の実施:計画に基づいて対策を実行する。

- 有効性のレビュー:実施した是正処置が効果的であったかを確認する。

予防処置の特定と実施

現在は問題が発生していなくても、将来的に発生する可能性のある潜在的な問題(リスク)を特定し、その発生を未然に防ぐための予防処置を実施します。リスクアセスメントの結果や、他社のインシデント事例なども参考にします。

ISMSの継続的な改善

是正処置や予防処置の結果、マネジメントレビューでの決定事項、変化する脅威やビジネス環境などを踏まえ、ISMS全体(方針、目標、リスクアセスメントプロセス、管理策、文書など)を見直し、改善していきます。

Actフェーズで得られた改善成果は、次のPlanフェーズに反映され、PDCAサイクルが継続的に回り続ける仕組みです。このサイクルを継続的に回していくことが、ISMSの形骸化を防ぎ、生きたマネジメントシステムとして機能させる鍵となります。

ISMSでPDCAサイクルを回すメリット

ISMSにPDCAサイクルを適用し、継続的に運用していくことには、多くのメリットがあります。

セキュリティレベルの維持・向上

最大のメリットは、組織の情報セキュリティレベルを継続的に維持・向上できることです。脅威や脆弱性は常に変化しますが、PDCAサイクルを回すことで、リスクを定期的に評価し、最新の状況に合わせて対策を見直し、改善していくことができます。これにより、場当たり的な対応ではなく、体系的かつ効果的なセキュリティ対策が可能になります。

法令・規制遵守の強化

個人情報保護法、サイバーセキュリティ基本法、業界固有のガイドラインなど、組織が遵守すべき法令や規制は多岐にわたります。PDCAサイクルを通じて、これらの要求事項をISMSのプロセスに組み込み、遵守状況を定期的にチェックし、必要な改善を行うことで、コンプライアンス体制を強化できます。

組織の信頼性向上

ISMS認証(ISO 27001)を取得・維持していることは、組織が情報セキュリティに対して高い意識を持ち、適切な管理体制を構築・運用していることの客観的な証明となります。PDCAサイクルに基づいた継続的な改善活動は、顧客、取引先、株主などの利害関係者からの信頼を高め、ビジネスチャンスの拡大にもつながります。

インシデント対応能力の強化

PDCAサイクルの中で、インシデント発生を想定した訓練(Do)や、発生したインシデントの分析・評価(Check)、そして対応プロセスの見直し(Act)を行うことで、インシデント発生時の迅速かつ適切な対応能力が向上します。これにより、万が一インシデントが発生した場合でも、被害を最小限に抑えることができます。

ISMSのPDCAサイクルに関する注意点

ISMSのPDCAサイクルを効果的に回し、継続的な改善を実現するためには、いくつかの注意点と成功のポイントがあります。

経営層のコミットメント

ISMSは、情報システム部門だけの取り組みではありません。全社的な活動として推進するためには、経営層の強いリーダーシップとコミットメントが不可欠です。経営層がISMSの重要性を理解し、方針を示し、必要なリソース(人、モノ、カネ)を配分し、マネジメントレビューなどを通じて積極的に関与することが、ISMS PDCAサイクル成功の最大の鍵となります。

形骸化させないための工夫

ISMSやPDCAサイクルが、認証取得のためだけの形式的なものになってしまう(形骸化)ケースが見られます。これを防ぐためには、以下の工夫が考えられます。

- 目的意識の共有

なぜISMSを運用するのか、PDCAを回すのか、その目的やメリットを従業員全体で共有する。 - 現場の実態に合わせる

ルールや手順が現場の実態とかけ離れないよう、定期的に見直し、簡素化や効率化を図る。 - 測定指標の工夫

目標や評価指標を、従業員のモチベーション向上につながるような、分かりやすく意味のあるものにする。 - 成功体験の共有

PDCAサイクルを通じて改善が実現した事例などを積極的に共有し、達成感を醸成する。 - ツール活用

ISMS運用支援ツールなどを活用し、文書管理や監査、リスク管理の負担を軽減する。

定期的な見直しと柔軟な対応

計画(Plan)は重要ですが、それに固執しすぎる必要はありません。ビジネス環境、技術動向、脅威の状況は常に変化します。Checkフェーズでの評価に基づき、Actフェーズで計画やプロセスを柔軟に見直すことが重要です。年に一度のマネジメントレビューだけでなく、四半期ごとなど、より短いサイクルで状況を確認し、必要に応じて軌道修正を行うことも有効といえます。

ISMS運用にPDCAサイクルを取り入れましょう

本記事では、ISMS運用の核となるPDCAサイクルについて解説しました。Plan(計画)、Do(実行)、Check(評価)、Act(改善)のサイクルを継続的に回すことで、組織は変化する脅威に対応し、情報セキュリティレベルを着実に向上させることができます。これはセキュリティ強化だけでなく、法令遵守や信頼性向上にもつながります。形骸化を防ぎ、経営層の関与を得ながら、この記事で紹介したポイントを参考に、ぜひISMS運用にPDCAサイクルを取り入れ、継続的なセキュリティ強化を実現してください。

この記事をお読みの方におすすめのガイド4選

最後に、この記事をお読みの方によく活用いただいている人気の資料・ガイドを紹介します。すべて無料ですので、ぜひお気軽にご活用ください。

やることリスト付き!内部統制構築ガイド

内部統制を基礎から知りたい方・内部統制の導入を検討している担当の方・形式だけになっている内部統制を見直したい方におすすめの人気ガイドです。

内部統制の基本と内部統制構築のポイントをギュッとまとめています。

【令和7年度 最新版】ストック・オプション丸わかりガイド!

ストック・オプションの概要や種類、IPO準備企業がストック・オプションを利用するメリットに加え、令和6・7年度税制改正の内容についても解説した充実のガイドです。

IPOを検討している企業様はもちろん、ストック・オプションについて学習をしたい企業様も含め、多くの方にご活用いただいております。

J-SOX 3点セット攻略ガイド

すべての上場企業が対象となるJ-SOX(内部統制報告制度)。

本資料では、IPO準備などでこれからはじめてJ-SOXに対応する企業向けにJ-SOXの基本からその対応方法までをまとめた、役立つガイドです。

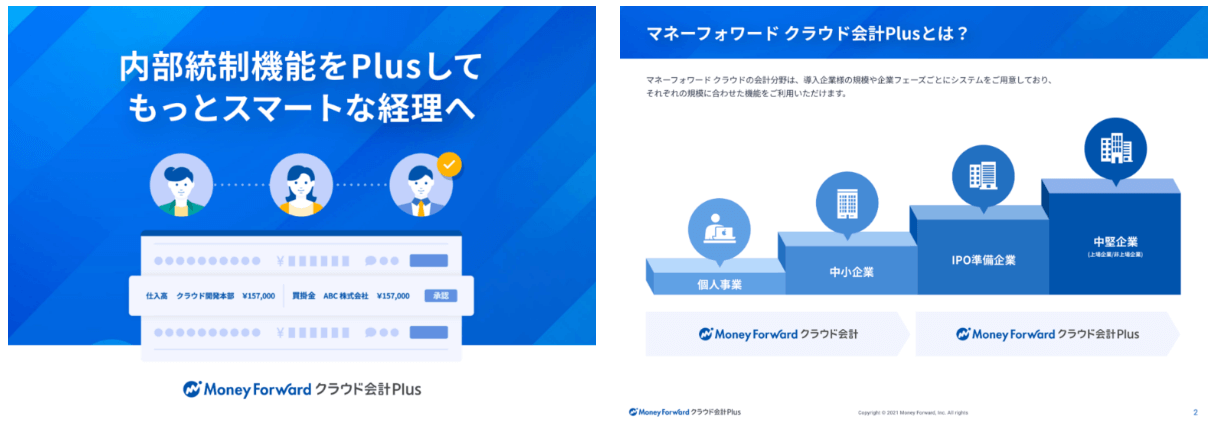

マネーフォワード クラウド会計Plus サービス資料

マネーフォワード クラウド会計Plusは、IPO準備・中堅〜上場企業向けの業務効率化と内部統制強化を実現するクラウド会計ソフトです。

銀行やクレジットカード連携で取引データを自動取得、AIによる自動仕訳で会計業務を効率化。周辺システムと連携することで、二重入力や確認工数を削減します。また、仕訳承認機能やユーザーごとの権限・ログ管理機能を搭載しており、内部統制にも対応。SOC報告書も提供しています。

※ 掲載している情報は記事更新時点のものです。

※本サイトは、法律的またはその他のアドバイスの提供を目的としたものではありません。当社は本サイトの記載内容(テンプレートを含む)の正確性、妥当性の確保に努めておりますが、ご利用にあたっては、個別の事情を適宜専門家にご相談いただくなど、ご自身の判断でご利用ください。

関連記事

- # 社内管理

IPOにおける決算早期化とは?重要性やポイントを解説

IPOに向けた決算早期化は、上場企業の決算開示に対応するための重要なプロセスです。また、経営管理の効率化や企業価値の向上なども期待できます。本記事では、決算早期化の重要性やプロセス…

詳しくみる - # 社内管理

IPO準備における法定監査とは?会社法監査・金融商品取引法監査の基礎を解説

IPOを目指す企業や経営者にとって、「法定監査」は欠かせないプロセスです。本記事では、会社法監査と金融商品取引法監査という2つの法定監査の基本や、IPO準備におけるポイントを解説し…

詳しくみる - # 社内管理

改正会社法における内部統制とは?2021年3月に施行された変更点を説明

内部統制を実施することで、企業内の業務適正化が期待できるとして多くの会社で実施されています。しかし、内部統制は法律で規定されていることもあり、節目に改正されていることもあります。2…

詳しくみる - # 社内管理

内部監査の目的をわかりやすく解説|設置義務のある会社や不正事例も紹介【テンプレート付き】

内部監査は上場企業に設置義務があり、経営目標の達成やリスクマネジメントを目的に行われます。その際、企業ごとに計画を実施するため、専門的な知識が必要です。 本記事では内部監査の目的を…

詳しくみる - # 社内管理

棚卸立会の目的は?監査法人がチェックすべきポイントや必要な準備を解説

棚卸業務は企業の在庫管理に必要なことですが、実施には精度の確保と透明性が求められます。 特に第三者によるチェックを行うことで、棚卸資産が適切に管理され、企業の価値向上にも繋がるでし…

詳しくみる - # 社内管理

コーポレートガバナンスとは?企業統治の意味や目的をわかりやすく解説

コーポレートガバナンスとは、企業経営において透明性や公正性を確保し、株主や利害関係者の権利を尊重するための取り組みです。最近では、企業の社会的責任や環境問題にも配慮するなど、多様な…

詳しくみる