- 更新日 : 2024年7月17日

アクセス制限とは?種類やメリット・デメリット、押さえておきたいポイントを解説

アクセス制限とは、社内のネットワークなどにアクセスできるユーザーを制限するための仕組みです。適切なアクセス制限を行うことで、外部からのサイバー攻撃や内部不正を抑制でき、社内のセキュリティ強化を実現することができます。

本記事では、アクセス制限の概要や種類、メリット・デメリット、効果的な手法などについて解説します。

目次

アクセス制限とは

アクセス制限とは、コンピューターやネットワークにアクセスできる人を制限するための仕組みのことです。社内の機密情報や顧客情報を守る上で、アクセス制限は重要な役割を担っています。

アクセス制限には、主に以下の3つの基本機能があります。

- 認証:IDやパスワードをもとにユーザーを識別し、ログインの許可または拒否を行う。

- 認可:認証されたユーザーがアクセスできる範囲を指定する。

- 監査:ユーザーの認証や認可のログを記録し、不正な操作を検知する。

スタートアップや中小企業にとっても、顧客情報や製品の技術情報、財務情報といった重要な情報を保護するために、アクセス制限は重要な取り組みだといえます。

アクセス制限の種類

続いて、アクセス制限の主な種類について解説します。

IPアドレス制限

IPアドレス制限は、ネットワーク上の住所であるIPアドレスを使ってアクセス制限を行う方法です。IP制限と呼ばれることもあります。

特定のIPアドレスからのアクセスのみを許可することで、それ以外のIPアドレスからのアクセスを制限することができます。不特定多数のIPアドレスからのアクセスを簡単に遮断できる点が利点です。

ユーザー認証

ユーザー認証は、ユーザー名とパスワードをもとに、社内のネットワークなどにアクセスするユーザーを制限する方法です。あらかじめ許可されたユーザーにのみアクセスを許可することで、社内データの不正利用や不正な持ち出しを抑制できます。

地理的制限

地理的制限は、特定の地域からのアクセスのみを許可する方法です。国などの単位でアクセスを制限することで、DDos攻撃などの海外からのサイバー攻撃によるリスクを軽減することができます。

アクセス制限のメリットとデメリット

アクセス制限には、次に挙げるようなメリットとデメリットがそれぞれ存在します。

メリット1.外部からのサイバー攻撃を抑制し、セキュリティ強化につながる

アクセス制限を実施することで、外部からのサイバー攻撃を抑制し、セキュリティの強化につなげることができます。

IPアドレス制限やユーザー認証、地理的制限を設けることで、海外を含めた外部からの不正アクセスなどを遮断し、情報漏えいを防止することができます。

また、外部からの大量のアクセス攻撃を防ぐこともでき、社内のサーバーやデータベースなどのリソースを保護することも可能です。

メリット2.内部不正の抑制につながる

アクセス制限を行うことにより、外部からの不正アクセスだけでなく、内部不正の抑制にもつながります。適切なユーザー管理やアクセスログの管理を実施することで、内部不正を未然に防止するとともに、万が一内部不正が生じた際に迅速な対応を行うことが可能です。

また、アクセス制限を徹底することにより、従業員に内部不正を起こさせない社内風土を醸成することにもつながるでしょう。

デメリット1.アクセス制限の管理が複雑になる可能性がある

アクセス制限を行う場合、IPアドレスやユーザーなどの管理が複雑になる可能性がある点がデメリットです。スタートアップなどでは、企業規模を拡大していくにつれて、社内の従業員や利用端末も増えるため、アクセス制限の管理負担が増大していきます。

また、従業員の異動や退職などに伴い、管理簿を更新しなければならない点にも注意が必要です。

デメリット2.正当なアクセスまで制限してしまう可能性がある

アクセス制限は不正アクセスを防止できるメリットがある反面、設定ミスによって本来正当なアクセスまでブロックしてしまう可能性があります。セキュリティ強化にはつながる一方で、正当なアクセスまで制限してしまう場合、社内業務が停滞する恐れなどがあるため、注意が必要です。

アクセス制限で押さえておきたいポイント

ここでは、アクセス制限で押さえておきたいポイントについて解説します。

設定が間違っていないか確認する

アクセス制限のデメリットでも触れたとおり、設定ミスによって本来正当なアクセスまで遮断してしまうと、業務が止まってしまうリスクなどが生じます。アクセス制限の実施担当者と管理者でダブルチェックを行うなど、設定ミスを減らすための管理体制を構築しておくことが重要なポイントです。

動的IPアドレスを使用する際の対策を考えておく

IPアドレスには固定IPアドレスだけでなく動的IPアドレスもあり、動的IPアドレスを採用している場合は、決まったIPアドレスをもとに制限することが難しくなります。その場合、例えばトークン認証や多要素認証(MFA)、クライアント証明書といった別の方法も活用し、IPアドレスだけに依存しないアクセスの識別が重要です。

アクセス制限ルールの定期的な見直しを行う

アクセス制限は継続的に実施していく取り組みであるため、アクセス制限ルールの定期的な見直しを行うこともポイントです。例えば、退職者や異動者のアクセス権限を迅速に変更したり、長期間使用されていないアカウントのアクセス権限を制限したりなどの作業が求められます。

アクセスログの定期的な監視を行う

外部からのサイバー攻撃および内部不正を迅速に検知していくためには、日頃からアクセスログの定期的な監視を行うことも大事なポイントとなります。

アラーム通知などで異常を早期検知できるようにするとともに、万が一異常が生じた場合に素早く対処できるように事前に体制を整備しておくことが重要です。

他のセキュリティ対策と併用する

IPアドレス制限だけでは動的IPアドレスへの対応が困難であるように、単一の手段だけでは十分なアクセス制限を行うことは困難です。例えばファイアウォールやVPNなども併用しながら、総合的なセキュリティ強化を図っていくことが大事なポイントとなるでしょう。

アクセス制限表のテンプレート -無料でダウンロード

本記事では、アクセス制限の種類やメリット・デメリット、押さえておきたいポイントについて解説しました。最後に、これまで解説してきたアクセス制限を簡易的かつ汎用的に行うためのテンプレートを紹介します。

本テンプレートを基準にしながら、これまでのポイントを踏まえて適宜アップデートし、自社に最適なアクセス制限を行うための資料としてご活用ください。

まとめ

アクセス制限とは、コンピューターやネットワークにアクセスできる人を制限するための仕組みであり、社内の機密情報や顧客情報を守る上で重要な役割を担っています。アクセス制限にはIPアドレス制限やユーザー認証、地理的制限などの種類がありますが、どれかひとつの手段に依存することは得策ではありません。

複数の手段を組み合わせたり、ファイアウォールやVPNなどの他のセキュリティ対策と併用したりして、総合的にセキュリティを強化していくことが重要です。

また、アクセス制限ルールの定期的な見直しやアクセスログの定期的な監視といった運用面も重要であり、持続的に社内のセキュリティを担保していくための体制構築などもポイントとなるでしょう。

この記事をお読みの方におすすめのガイド4選

最後に、この記事をお読みの方によく活用いただいている人気の資料・ガイドを紹介します。すべて無料ですので、ぜひお気軽にご活用ください。

やることリスト付き!内部統制構築ガイド

内部統制を基礎から知りたい方・内部統制の導入を検討している担当の方・形式だけになっている内部統制を見直したい方におすすめの人気ガイドです。

内部統制の基本と内部統制構築のポイントをギュッとまとめています。

J-SOX 3点セット攻略ガイド

すべての上場企業が対象となるJ-SOX(内部統制報告制度)。

本資料では、IPO準備などでこれからはじめてJ-SOXに対応する企業向けにJ-SOXの基本からその対応方法までをまとめた、役立つガイドです。

経理担当者向け!Chat GPTの活用アイデア・プロンプトまとめ12選

経理担当者がChat GPTをどのように活用できるか、主なアイデアを12選まとめた人気のガイドです。

プロンプトと出力内容も掲載しており、コピペで簡単に試すことも可能です。

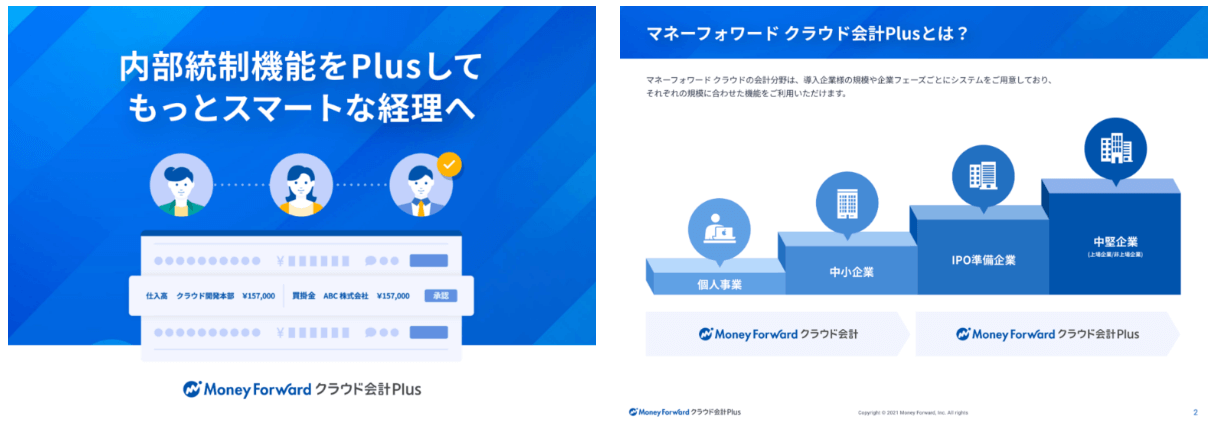

マネーフォワード クラウド会計Plus サービス資料

マネーフォワード クラウド会計Plusは、IPO準備・中堅〜上場企業向けの業務効率化と内部統制強化を実現するクラウド会計ソフトです。

銀行やクレジットカード連携で取引データを自動取得、AIによる自動仕訳で会計業務を効率化。周辺システムと連携することで、二重入力や確認工数を削減します。また、仕訳承認機能やユーザーごとの権限・ログ管理機能を搭載しており、内部統制にも対応。SOC報告書も提供しています。

※ 掲載している情報は記事更新時点のものです。

※本サイトは、法律的またはその他のアドバイスの提供を目的としたものではありません。当社は本サイトの記載内容(テンプレートを含む)の正確性、妥当性の確保に努めておりますが、ご利用にあたっては、個別の事情を適宜専門家にご相談いただくなど、ご自身の判断でご利用ください。

関連記事

-

# 社内管理

【上場企業必読!】内部統制の評価・実施基準の改訂版を徹底解説

2023年4月から内部統制における実施基準が改訂されました。 クリーンな事業活動と企業イメージのためにも、上場企業はもちろん、これから上場を目指す成長企業も「内部統制の実施基準」の…

詳しくみる -

# 社内管理

ISO認証の取得で内部統制を強化できる!取得・維持の流れも解説

内部統制の強化をするための方法として、ISO認証の取得も効果的です。では、ISO認証とは一体どのようなものなのでしょうか。 この記事では、ISO認証とは何か、ISO認証の取得で内部…

詳しくみる -

# 社内管理

シャドーITとは?該当するものや原因・リスク・企業の対策をわかりやすく解説

シャドーITとは、企業内での利用が認められていないITサービスやIT機器を無断で使用することです。これらのサービスやIT機器は適切に管理されない傾向にあり、セキュリティ上のリスクに…

詳しくみる -

# 社内管理

徹底解説!コーポレートガバナンスと内部統制の違いとは?

コーポレートガバナンスと内部統制は混同されやすく、違いを明確に説明できる人は多くありません。両者の違いは以下の通りです。 コーポレートガバナンス:主に経営者の不正を防ぐための仕組み…

詳しくみる -

# 社内管理

ショートレビューとは?必要なものと適切な時期を詳しくお伝えします!【テンプレート付き】

株式上場の検討時に、まず行うのがショートレビュー。ショートレビューとは、株式上場を検討している企業が、どのような課題を有しているのかを洗い出すために、監査法人または公認会計士が行う…

詳しくみる -

# 社内管理

内部統制におけるフローチャートとは?作成方法や使用記号を紹介

IPOの申請を進めるうえで、内部統制が機能しているかを評価する「内部統制報告書」の作成・提出は欠かせません。その際に必要になるのがフローチャート。金融庁もサンプルを提示しているこの…

詳しくみる