- 更新日 : 2026年4月16日

ISMS運用とは?具体的な流れやPDCAサイクル、担当者の役割などを解説

「ISMS認証を取得したけれど、その後の運用って具体的に何をすればいいの?」という疑問や悩みをお持ちではありませんか? ISMS認証はゴールではなく、情報セキュリティレベルを維持・向上させるためのスタートラインです。

この記事では、ISMS認証取得後の「運用」に焦点を当て、その重要性から、PDCAサイクルに基づいた具体的な活動内容、成功に導くための体制づくりや注意点、よくある疑問まで、初心者の方にも分かりやすく徹底解説します。

目次

ISMS運用とは

情報セキュリティは、現代の企業活動において不可欠な要素です。その管理体制を国際基準に基づいて構築・認証するのがISMS(情報セキュリティマネジメントシステム)認証、一般的には「ISO/IEC 27001」として知られています。

しかし、多くの組織にとって、認証取得はゴールではなく、むしろスタートラインです。認証取得後に、構築した情報セキュリティ体制を維持し、変化する脅威やビジネス環境に対応しながら継続的に改善していく活動のことを、ISMS運用といいます。

そもそもISMSとは

まず、ISMS(Information Security Management System)とは何かを簡単に確認しましょう。ISMSは、組織が持つ顧客情報、技術情報、個人情報などの情報資産を様々な脅威から守り、その価値を維持するための体系的な仕組みです。具体的には、情報セキュリティの3つの要素である「機密性」「完全性」「可用性」をバランス良く維持・管理することを目的とします。

- 機密性(Confidentiality)

許可された人だけが情報にアクセスできるようにすること。不正な開示を防ぎます。 - 完全性 (Integrity)

情報が正確であり、破壊や改ざん・消去されていない状態を保つこと。情報の信頼性を確保します。 - 可用性(Availability)

許可された人が必要な時に情報や関連資産にアクセスできる状態を保つこと。業務の継続性を支えます。

ISMS認証(ISO 27001認証)は、このISMSの仕組みが国際規格に適合していることを、独立した第三者機関が審査し証明するものです。認証を取得することで、組織内外に対して情報セキュリティへの真摯な取り組みを客観的に示し、信頼性を高める効果が期待できます。

ISMS運用の重要性

ISMS認証を取得するためには、情報セキュリティポリシーの策定、リスクアセスメントの実施、管理策の導入、従業員教育など、多くの準備と労力が必要です。しかし、一度体制を構築しただけで安心してはいけません。環境が変化すれば、構築した体制が現状に合わなくなる可能性があるからです。

- 脅威の変化

サイバー攻撃は日々高度化・巧妙化し、新たな脆弱性も発見されます。内部不正の手口も変化する可能性があります。 - 事業環境の変化

新規事業の立ち上げ、M&A、リモートワークの普及、新しい技術(AI、クラウドなど)の導入など、ビジネスの変化は守るべき情報資産やリスクを変化させます。 - 組織の変化

従業員の退社や組織改編なども、アクセス権限の見直しや教育の必要性を生みます。 - 形骸化のリスク

最も避けたいのが、ルールが形骸化し、「認証のためだけ」の活動になってしまうことです。定期的な見直しや改善活動がなければ、せっかく構築したISMSが有効に機能しなくなります。

だからこそ、ISMSは認証取得後も運用フェーズに入り、これらの変化に対応しながら継続的に改善を続けていく必要があるのです。ISMS運用は、組織の情報セキュリティレベルを維持・向上させ、変化に強くレジリエントな組織を作るための根幹となる、終わりのない活動といえます。

ISMS運用の核となるPDCAサイクルとは

ISMSの効果的な運用は、継続的改善を実現するためのフレームワークである「PDCAサイクル」に基づいて進められます。Plan(計画)、Do(実行)、Check(評価)、Action(改善)のサイクルを回し続けることで、ISMSを常に最適な状態に保ちます。

Plan(計画)

ISMS運用の出発点であり、方向性を定めるフェーズです。

- 情報資産の洗い出しとリスクアセスメント

定期的に(少なくとも年1回)、組織が保護すべき情報資産を見直し、それらに対する脅威と脆弱性を評価し、リスクレベルを判断します。ビジネス環境や技術動向の変化を反映させることが重要です。 - 情報セキュリティ目標の設定

リスクアセスメントの結果や組織の事業戦略に基づき、達成すべき具体的で測定可能な情報セキュリティ目標を設定します。 - 管理策の選択と実施計画の策定

特定されたリスクに対応するため、ISO 27001の附属書Aなどを参考に、適切な管理策(具体的なセキュリティ対策)を選択し、実施計画(担当者、期限、方法など)を策定します。 - 関連文書の見直し

策定した計画に基づき、情報セキュリティポリシーや関連規程、手順書などを必要に応じて更新します。

Do(実行)

計画段階で立てた対策やルールを実行に移すフェーズです。

- 管理策の導入と運用

計画された管理策(アクセス制御、暗号化、バックアップ、物理的セキュリティ対策など)を導入し、日々の業務プロセスの中で確実に運用します。 - 従業員への教育・訓練

全従業員に対して、情報セキュリティポリシー、遵守すべきルール、インシデント発生時の報告手順などについて、定期的(入社時、年1回など)に教育・訓練を実施します。役職や業務内容に応じた専門教育や、標的型攻撃メール訓練なども有効です。従業員の意識向上がISMS運用の鍵を握ります。 - インシデント対応体制の運用

セキュリティインシデント発生に備え、報告体制、対応手順、連絡網などを整備し、関係者に周知徹底します。

Check(評価)

実行した結果が計画通りに進んでいるか、有効に機能しているかを客観的に評価するフェーズです。

- 監視と測定

管理策の運用状況(例:ウイルス対策ソフトの更新率、アクセスログのレビュー状況)や、セキュリティ目標の達成度合いなどを監視し、データを収集・分析します。 - 内部監査の実施

ISMSが組織のルールやISO 27001規格の要求事項に適合し、有効に機能しているかを、組織内部の独立した監査員が客観的に評価します。通常年に1回以上、全部門を対象に実施され、改善点を発見する重要な機会となります。 - マネジメントレビュー

経営層が、監視・測定結果、内部監査結果、インシデント発生状況、リスクアセスメントの結果、外部環境の変化などの報告を受け、ISMS全体のパフォーマンスと有効性を評価し、改善の指示や必要なリソース配分を決定します。

Action(改善)

評価の結果明らかになった課題や問題点に対して、改善策を実施し、次のサイクルに繋げるフェーズです。

- 是正処置と予防処置

内部監査やマネジメントレビューで特定された不適合や改善点に対し、原因を究明し、再発防止のための是正処置を実施します。また、将来起こりうる問題を予測し、未然に防ぐための予防処置も検討します。 - ISMSの見直しと更新

評価結果や是正処置、環境変化などを踏まえ、情報セキュリティポリシー、目標、リスクアセスメント、管理策、関連文書などを更新し、次のPlan(計画)フェーズへと繋げます。

このPDCAサイクルを継続的に回していくことで、ISMSは形骸化することなく、常に組織の状況に合わせて進化し、情報セキュリティレベルを維持・向上させることができるのです。

ISMS運用の具体的な内容

PDCAサイクルを回す中で、具体的には以下のような活動が日常的、あるいは定期的に行われます。これらは相互に関連し合っています。

- リスクアセスメントとリスク対応計画の定期的見直し

- 情報セキュリティ目標の設定と進捗管理

- 内部監査の計画・実施・報告・フォローアップ

- 従業員に対する教育・訓練・意識向上のための活動

- 情報セキュリティに関する規程・手順書の維持管理と周知

- アクセス権の定期的な見直しと管理

- ログの監視・分析

- 脆弱性情報の収集と対応

- インシデント発生時の対応訓練と発生時の実際の対応

- マネジメントレビューの実施と経営層への報告

- ISMS運用に関する記録の作成と維持管理

- 維持審査・更新審査への対応

ISMS運用の体制と担当者の役割

効果的なISMS運用のためには、適切な体制構築と役割分担が重要です。組織の規模や特性によって異なりますが、一般的には以下のような体制が考えられます。

経営層

ISMS運用の最終責任者です。情報セキュリティ方針の承認、目標設定への関与、マネジメントレビューの実施、必要なリソース(人、モノ、金)の提供など、強力なリーダーシップとコミットメントが求められます。

情報セキュリティ委員会

経営層の諮問機関、あるいはISMS運用の意思決定機関として設置されることが多いです。各部門の代表者や関連部署(情報システム、人事、法務など)で構成され、運用状況の確認、重要事項の審議・決定、部門間の調整などを行います。

ISMS事務局

ISMS運用の実務を担当する中心的な役割を担います。具体的な業務としては、年間計画の策定・進捗管理、リスクアセスメントの推進支援、内部監査の計画・調整、教育・訓練の企画・実施、文書管理、委員会運営、インシデント対応の支援、審査機関との連絡調整などが挙げられます。専任の場合もあれば、情報システム部門などが兼任する場合もあります。

各部門のISMS担当者

各部門におけるISMSルールの遵守徹底、情報資産管理、リスク評価への協力、インシデント発生時の一次対応や報告など、現場での運用を推進する役割を担います。

内部監査チーム

組織内のISMS運用状況を客観的に評価する独立したチームです。選任された内部監査員で構成され、計画に基づき監査を実施し、結果を経営層や委員会に報告します。

重要なのは、これらの役割が明確に定義され、それぞれの担当者が責任を持って活動できる体制を構築することです。

ISMS運用がもたらすメリット

ISMSを適切に運用することは、単に認証を維持するためだけではありません。組織に多くの実践的なメリットをもたらします。

情報セキュリティレベルの維持・向上

継続的なリスク評価と対策、従業員教育により、組織全体のセキュリティレベルが向上し、情報漏洩、サイバー攻撃、内部不正などのリスクを効果的に低減できます。

法令遵守と社会的信用の向上

個人情報保護法、サイバーセキュリティ経営ガイドライン、業界固有の規制など、関連法規・ガイドラインの遵守に繋がります。ISMS認証の維持は、取引先、顧客、株主などステークホルダーに対し、情報管理体制が適切であることを示し、社会的信用や企業価値の向上に貢献します。

事業継続性の確保

インシデント発生時の対応計画や復旧手順を整備・訓練しておくことで、万が一の事態が発生した場合でも、事業への影響を最小限に抑え、早期の復旧を可能にします。

業務効率の改善とコスト削減

ISMS運用プロセスを通じて、情報管理に関するルールや責任体制が明確になり、業務プロセスが標準化・効率化されることがあります。また、セキュリティインシデントによる損害(賠償、信用の失墜、事業停止など)を未然に防ぐことは、結果的に大きなコスト削減に繋がります。

組織的なセキュリティ文化の醸成

継続的な教育や情報共有により、従業員一人ひとりの情報セキュリティに対する意識が高まります。「他人事」から「自分事」へ意識が変わり、組織全体でセキュリティを守る文化が根付きます。

ISMS運用を形骸化させないためのポイントと注意点

ISMS運用を形骸化させず、効果的に継続するためには、いくつかの重要なポイントがあります。

経営層の継続的なコミットメント

ISMS運用には継続的なリソース投入が必要です。経営層がその重要性を理解し、方針を示し、必要な予算や人員を確保し、マネジメントレビューなどを通じて積極的に関与し続けることが、成功の絶対条件です。

全従業員の参加意識

情報セキュリティは「全員参加」で取り組むべき課題です。ルールを守るだけでなく、リスクの報告や改善提案などが現場から自然に上がってくるような、主体的な参加意識を醸成・維持するための工夫(分かりやすい教育、成功事例の共有、インセンティブなど)が必要です。

ISMS運用に関してよくある質問

最後に、ISMS運用に関してよくある質問とその回答をまとめました。

ISMSの運用担当者は専任である必要がありますか?

専任である必要は必ずしもありません。組織の規模や状況によります。中小企業などでは、情報システム部門や総務部門の担当者が兼任しているケースが多く見られます。重要なのは、担当者の役割と責任が明確であり、ISMS運用に必要な知識や時間を確保できることです。兼任の場合は、他の業務とのバランスや負担過多にならないような配慮が必要です。

ISMSの維持審査は毎年必ず受けなければいけませんか?

はい、一般的にISMS認証を維持するためには、年に1回の維持審査(サーベイランス審査)と、3年に1回の更新審査を受ける必要があります。維持審査では、ISMSが継続的に維持され、改善されているかが確認されます。

ISMS運用は信頼を確保するための継続的な改善プロセス

この記事では、ISMS運用の重要性から具体的な活動内容、体制、成功のポイント、よくある疑問まで幅広く解説しました。ISMS運用は、認証維持のためだけでなく、変化する脅威から組織を守り、信頼を確保するための継続的な改善プロセスです。PDCAサイクルを確実に回し、経営層から従業員一人ひとりまで全員が参加意識を持つこと、そしてルールを実態に合わせて見直し、形骸化させない工夫を続けることが成功の鍵となります。ぜひ、本記事の内容を参考に、自社のISMS運用状況を振り返り、より効果的で「生きた」情報セキュリティマネジメントの実践に繋げてください。

この記事をお読みの方におすすめのガイド4選

最後に、この記事をお読みの方によく活用いただいている人気の資料・ガイドを紹介します。すべて無料ですので、ぜひお気軽にご活用ください。

やることリスト付き!内部統制構築ガイド

内部統制を基礎から知りたい方・内部統制の導入を検討している担当の方・形式だけになっている内部統制を見直したい方におすすめの人気ガイドです。

内部統制の基本と内部統制構築のポイントをギュッとまとめています。

【令和7年度 最新版】ストック・オプション丸わかりガイド!

ストック・オプションの概要や種類、IPO準備企業がストック・オプションを利用するメリットに加え、令和6・7年度税制改正の内容についても解説した充実のガイドです。

IPOを検討している企業様はもちろん、ストック・オプションについて学習をしたい企業様も含め、多くの方にご活用いただいております。

J-SOX 3点セット攻略ガイド

すべての上場企業が対象となるJ-SOX(内部統制報告制度)。

本資料では、IPO準備などでこれからはじめてJ-SOXに対応する企業向けにJ-SOXの基本からその対応方法までをまとめた、役立つガイドです。

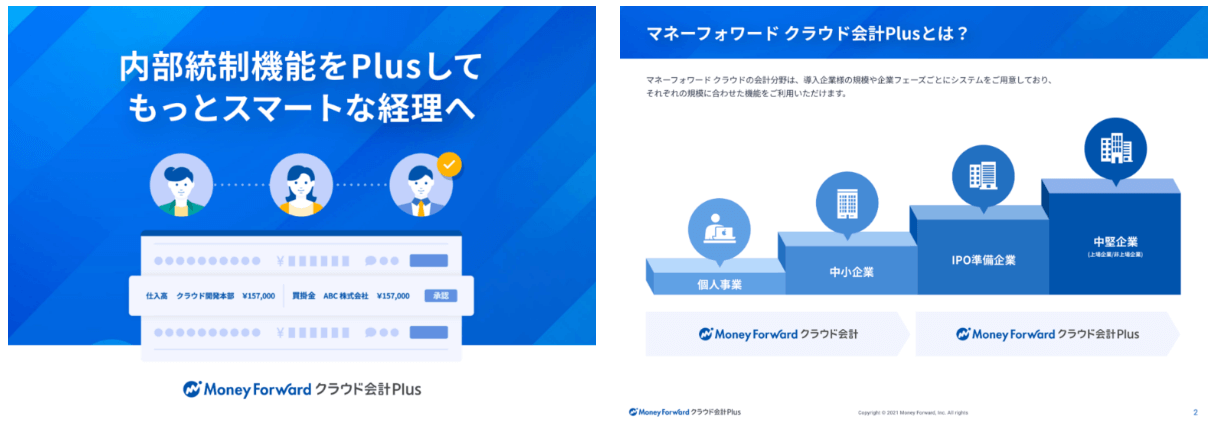

マネーフォワード クラウド会計Plus サービス資料

マネーフォワード クラウド会計Plusは、IPO準備・中堅〜上場企業向けの業務効率化と内部統制強化を実現するクラウド会計ソフトです。

銀行やクレジットカード連携で取引データを自動取得、AIによる自動仕訳で会計業務を効率化。周辺システムと連携することで、二重入力や確認工数を削減します。また、仕訳承認機能やユーザーごとの権限・ログ管理機能を搭載しており、内部統制にも対応。SOC報告書も提供しています。

※ 掲載している情報は記事更新時点のものです。

※本サイトは、法律的またはその他のアドバイスの提供を目的としたものではありません。当社は本サイトの記載内容(テンプレートを含む)の正確性、妥当性の確保に努めておりますが、ご利用にあたっては、個別の事情を適宜専門家にご相談いただくなど、ご自身の判断でご利用ください。

関連記事

-

# 社内管理

ISMS審査機関とは?認定機関との違いや認証プロセス、選び方のポイントを解説

情報セキュリティ対策の国際標準として広く認知されているのがISMS(情報セキュリティマネジメントシステム)であり、その適合性を証明するのがISMS認証(ISO/IEC 27001認…

詳しくみる -

# 社内管理

監査役は誰がなる?権限・任期・報酬・選任の流れを徹底解説!

監査役の役割は、企業の業務執行が適切に行われているか監視・監督することです。そのため監査役を正しく選任することは、企業の健全な経営に欠かせません。 本記事では、監査役の設置が必要な…

詳しくみる -

# 社内管理

棚卸立会の目的は?監査法人がチェックすべきポイントや必要な準備を解説

棚卸業務は企業の在庫管理に必要なことですが、実施には精度の確保と透明性が求められます。 特に第三者によるチェックを行うことで、棚卸資産が適切に管理され、企業の価値向上にも繋がるでし…

詳しくみる -

# 社内管理

内部統制における開示すべき重要な不備とは?判断基準や事例も紹介

内部統制を整備・運用するうえで、「開示すべき重要な不備」は本来あってはいけないことです。しかし、どのような不備が「開示すべき重要な不備」にあたるのかを理解していないと、対策は取れな…

詳しくみる -

# 社内管理

内部統制で業務マニュアルを作成すべき?メリットやデメリットを解説

内部統制では業務の適正化を図るため、業務内容のマニュアル化が求められます。では、業務マニュアルとは一体どのようなマニュアルなのでしょうか。この記事では、業務マニュアルとは何か、作成…

詳しくみる -

# 社内管理

内部統制における自己点検とは?目的やチェックシート例を紹介

内部統制を実施する際に重要となるもののひとつに「自己点検」があります。字面通り受け止めれば自らを点検するという意味ですが、具体的にどのようなものなのでしょうか。実は内部統制の機能を…

詳しくみる